À propos des NAT Gateways

Les NAT gateway (passerelle NAT) permettent aux VM situées dans un réseau de se connecter à Internet en utilisant une adresse IP publique unique. Elles assurent ainsi la traduction d'adresses réseau et la connexion sortante pour les instances de VM dans un subnet (sous-réseau) privé.

Informations générales

Une NAT gateway assure l'envoi et la réception du trafic Internet pour une ou plusieurs VM d'un VPC (Virtual Private Cloud). Pour ce faire, la NAT gateway effectue une traduction d'adresses réseau en convertissant les adresses IP privées des VM en une adresse IP publique unique lorsque ces VM communiquent avec Internet. Cette traduction permet aux VM de se connecter à Internet tout en restant cachées derrière l'adresse IP publique de la NAT gateway.

Étant donné que vous disposez d'un quota limité d'adresses IP publique pour votre compte, les NAT gateways vous permettent de connecter vos VM du VPC à Internet en utilisant une adresse IP publique unique.

Cela vous permet de maximiser l'utilisation de vos adresses IP publique tout en permettant aux VM de se connecter à Internet de manière sécurisée et efficace.

Une NAT gateway peut avoir les états suivants :

- "pending" : La NAT gateway est en cours de création.

- "available" : La NAT gateway est prête à transmettre du trafic.

- "deleting" : La NAT gateway est en cours de suppression.

- "deleted" : La NAT gateway est supprimée.

Architecture

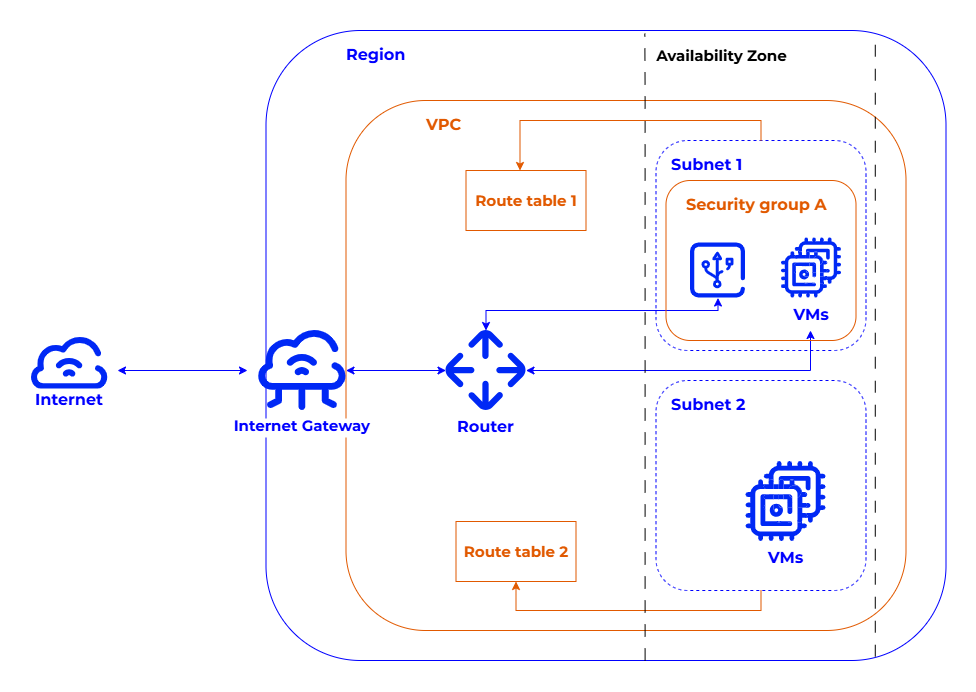

Une NAT gateway se crée dans un subnet (sous-réseau) mais peut être utilisée par tous les subnets du VPC.

Pour router du trafic depuis vos VM jusqu'à Internet via la NAT gateway, vous devez ajouter les routes suivantes :

- Dans la

route tabledu subnet où se trouve la NAT gateway, une route dirigeant le trafic de la NAT gateway jusqu'à Internet avec l'internet gatewaycomme target. - Dans les route tables des subnets où se trouvent vos

VM, des routes dirigeant le trafic de cesVMjusqu'à Internet avec la NAT gateway comme target.

Architecture d'une NAT gateway

Dans cette architecture, assurez-vous que les security group des VM comportent une règle autorisant les flux sortants vers Internet (0.0.0.0/0 ou une plage d'IP plus petite).