Introduction

Les machines virtuelles (VM) sont des environnements informatiques virtuels qui émulent des ordinateurs physiques. Elles permettent d'exécuter des systèmes d'exploitation et des applications de manière isolée, tout en partageant les ressources matérielles (processeur, mémoire, stockage) d'un serveur hôte. La virtualisation, qui est à la base des VM, joue un rôle central dans les environnements informatiques modernes, notamment pour la consolidation des serveurs, le cloud computing, le développement et les tests logiciels, ainsi que la gestion des systèmes hérités.

Une VM peut être déployée au sein d’un Virtual Private Cloud (VPC). Elle inclut des ressources de calcul, de stockage et de mémoire. Un système d’exploitation (OS) y est installé, permettant l’hébergement d’applications métier. Les utilisateurs peuvent choisir parmi différents types de configurations matérielles (types de VM) pour s’adapter aux besoins spécifiques de leurs charges de travail. De plus, ils ont la possibilité de sélectionner des images préconfigurées contenant un OS et des applications spécifiques comme modèles pour créer leurs VM.

Les VM sont utilisées dans une variété de cas d’usage :

- Développement et tests : Création d’environnements isolés pour tester des logiciels ou applications sans impacter le système hôte.

- Hébergement web : Mise en place de serveurs web scalables et fiables pour gérer les pics de trafic.

- Virtualisation de postes de travail : Fourniture d’environnements de bureau virtuels pour les utilisateurs distants ou mobiles.

- Gestion des systèmes hérités : Exécution d’applications anciennes sur des infrastructures modernes sans nécessiter de modifications majeures.

- Récupération après sinistre : Sauvegarde et reprise rapide des systèmes en cas de panne grâce à la portabilité et à la réplication des VM.

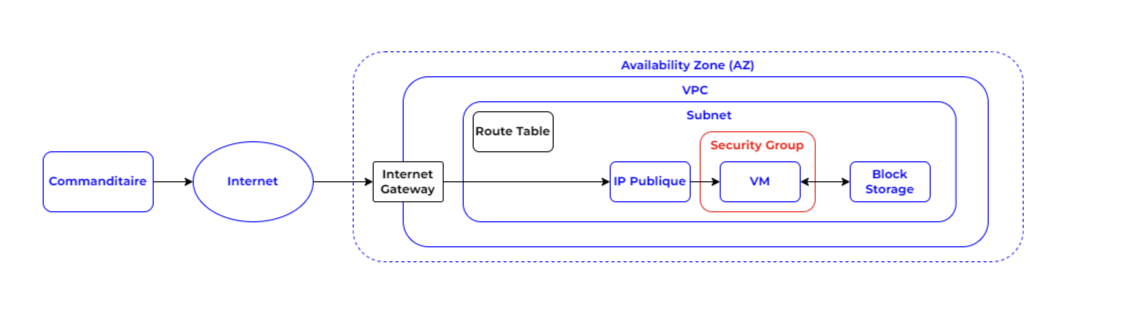

Le schéma ci-dessous représente l'architecture de base d'une machine virtuelle (VM) NumSpot déployée dans un Virtual Private Cloud (VPC). Dans cet exemple, la VM est hébergée dans une zone de disponibilité spécifique au sein d'une région donnée. La sécurité de la VM est assurée par un Security Group, qui agit comme un pare-feu virtuel en contrôlant le trafic réseau entrant et sortant. Pour l'authentification, une paire de clés (Keypair) est utilisée : une clé privée, conservée sur l'ordinateur local de l'utilisateur, et une clé publique, stockée sur la VM. Cette association garantit l'identité de l'utilisateur et permet des connexions sécurisées. Par ailleurs, la VM repose sur un volume Block Storage pour le stockage des données. Enfin, le VPC est connecté à internet via une Internet Gateway, permettant à la VM d'accéder aux ressources en ligne tout en restant isolée dans un environnement privé.

Informations générales sur les VMs

Une VM est créée dans le Cloud à l’aide d’une Image comme modèle et d’un type de VM comme configuration matérielle. Une Image sert de modèle pour créer la VM en fournissant au moins un OS, et possiblement d’autres applications logicielles.

Les VMs sont constituées de cœurs virtualisés (vCores), de mémoire et de stockage. Ce stockage comprend des volumes Block Storage Unit (BSU) permanents. Le volume système de la VM est un volume BSU utilisé pour stocker l'ensemble des fichiers de l'OS ainsi que d'autres données si nécessaire.

NumSpot propose deux types de VMs parmi lesquelles vous pouvez choisir en fonction de vos besoins en termes de performance de calcul et de mémoire :

- VMs personnalisées (bientôt disponible), qui vous permettront de définir la quantité de vCores et de mémoire selon vos besoins spécifiques.

- VMs préconfigurées, conçues pour des usages dédiés tels que le Big Data ou le calcul haute performance, avec un nombre prédéfini de vCores et de mémoire.

Les attributs des VMs

Les VMs ont des attributs qui définissent leurs caractéristiques, tels que le nombre de processeurs virtuels, la quantité de mémoire vive, la taille du disque dur virtuel, etc.

Une VM possède les attributs suivants :

- Des block device mappings, qui définissent les volumes attachés et si ces volumes sont supprimés une fois la VM terminée.

- Un type de VM, qui détermine les capacités de calcul, de mémoire et de stockage.

- La possibilité de désactiver la suppression afin d'empêcher la suppression accidentelle de la VM.

- Une Keypair, qui est une paire de clés de chiffrement SSH (une clé privée et une clé publique) grâce à laquelle vous pouvez vous connecter à votre VM.

- Des Security Groups, qui vous permettent de contrôler les flux entrants et sortants.

- Le comportement de la VM à sa coupure (arrêtée, terminée ou redémarrée) lorsque vous amorcez sa coupure.

- Si la vérification source/destination du trafic réseau est activée pour la VM.

- Des user data, qui permettent d'autres configurations de la VM.

Les VMs et les Security Groups

Les Security Groups sont des ensembles de règles de sécurité qui contrôlent le trafic réseau entrant et sortant pour une ou plusieurs VMs. Les Security Groups sont associés à des VMs lors de leur création, et peuvent être modifiés à tout moment. Les Security Groups peuvent être utilisés pour contrôler l'accès aux VMs, par exemple en autorisant uniquement le trafic provenant de certaines adresses IP ou ports. Les VMs peuvent être associées à un ou plusieurs Security Groups pour contrôler leur accès réseau.

Par défaut, un Security Group n'autorise aucun flux entrant vers vos VMs. Vous devez spécifier des règles pour les Security Groups selon vos besoins et votre architecture. Vous pouvez ajouter ou supprimer des règles de Security Groups, et modifier les Security Groups associés à une VM existante à tout moment.

Un Security Group Default est disponible pour votre compte. Ce Security Group n'autorise que les interactions entre les VMs associées à ce même Security Group. Vous pouvez cependant en modifier les règles si besoin. Dans un VPC, les Security Groups filtrent à la fois les flux entrants et les flux sortants.

Une règle de Security Group est composée des éléments suivants :

- Flow : Entrant ou sortant.

- Protocol : TCP, UDP ou ICMP.

- From port : Le port d'entrée.

- To port : Le port de destination.

- Source CIDR : L'adresse réseau sur laquelle filtrer, en notation CIDR.

- Source Security Group : Un autre Security Group sur lequel filtrer.

Allocation des VMs et VMs dédiées

Les VMs peuvent être allouées de manière dynamique ou dédiée. Les VMs allouées de manière dynamique sont créées sur un hôte physique en fonction des besoins, tandis que les VMs dédiées sont créées sur un hôte physique spécifique réservé à cet effet. Les VMs dédiées offrent des performances plus prévisibles et une isolation accrue par rapport aux VMs allouées de manière dynamique. Elles peuvent être utiles pour les charges de travail nécessitant des performances élevées et constantes, telles que les bases de données ou les applications critiques. Par défaut, les VMs sont placées sur des serveurs partagés entre différents comptes. Cependant, vous pouvez spécifier que vous souhaitez placer vos VMs sur des serveurs dédiés lors de leur création. Les VMs dédiées ne partagent pas de hardware avec d'autres comptes, mais elles le partagent avec les VMs non dédiées qui appartiennent à un même compte. L'utilisation des VMs dédiées vous permet de bénéficier de la capacité maximum du serveur. Ainsi, quand vous créez une VM dans un VPC ou que vous créez un VPC, les options d'allocation disponibles sont les suivantes :

default: Votre VM est placée sur un serveur partagé.dedicated: Votre VM est placée sur un serveur dédié.

Il est aussi possible de paramétrer un VPC afin que tous les VM qui y sont crées soient automatiquement configurés en tant que dedicated. Le paramètre a modifier est appelé 'tenancy, celle-ci peut être configuré en dedicated ou default.

La création de VMs dédiées pourrait nécessiter une augmentation de quotas que ceux alloués à votre compte par défaut. Pour augmenter le quota correspondant, veuillez contacter l'équipe Support à support@numspot.com, ou solliciter votre Technical Account Manager ou du moins sales-eu@numspot.com.

Virtualisation imbriquée

La virtualisation imbriquée permet d'exécuter une VM à l'intérieur d'une autre VM. Cette fonctionnalité peut être utile pour tester des configurations de VM, créer des environnements de développement isolés, etc. La virtualisation imbriquée est prise en charge par certains types de VMs chez NumSpot.

- La virtualisation imbriquée peut être activée uniquement via l'API. Elle nécessite également de spécifier le paramètre d'allocation comme

dedicated. - Les VMs imbriquées partagent la capacité de la VM hôte. Assurez-vous que votre VM hôte dispose de suffisamment de mémoire, de cœurs, et d'espace de stockage pour créer des VMs imbriquées.

- Les VMs imbriquées peuvent être basées uniquement sur des images extérieures (fichiers .iso), et non sur des images NumSpot.

Les réservations d'instances

Les réservations d'instances sont des instances prépayées qui offrent une remise sur les coûts d'utilisation des instances. Elles peuvent être achetées pour une durée d'un mois, un an, deux ans ou trois ans et peuvent être utilisées pour exécuter des charges de travail prévisibles à long terme. Les réservations d'instances peuvent offrir des économies importantes par rapport aux instances à la demande, en fonction de l'utilisation prévue.

Cycle de vie des VMs

Les VMs ont un cycle de vie qui comprend les étapes suivantes : création, démarrage, arrêt, redémarrage et suppression. Les VMs peuvent être créées à partir d'un modèle de VM, d'un instantané (snapshot) ou d'une copie d'une autre VM. Les VMs peuvent être arrêtées et redémarrées à tout moment, et peuvent être supprimées lorsqu'elles ne sont plus nécessaires. Les utilisateurs peuvent surveiller l'état de leurs VMs à l'aide de la console de gestion NumSpot.

Types de VMs (gabarits)

Les types de VMs définissent les caractéristiques de base d'une VM, telles que le nombre de processeurs virtuels, la quantité de mémoire vive, etc. NumSpot propose une variété de types de VMs pour répondre aux besoins de différents types de charges de travail. Les utilisateurs peuvent choisir le type de VM qui convient le mieux à leurs besoins en fonction des caractéristiques de la charge de travail, tels que la puissance de calcul, la mémoire et le stockage. Les types de VMs peuvent être personnalisés en fonction des besoins spécifiques de l'utilisateur.

Billing Compute

La facturation des VMs est calculée en fonction de trois critères principaux : le type de VM sélectionné, la région de déploiement et la durée d'utilisation. La facturation est effectuée à la seconde, avec un minimum d'une heure de facturation à partir du moment où la VM est démarrée. Cette granularité de facturation permet une optimisation des coûts en fonction de l'utilisation réelle des ressources.

Les VMs et les volumes

Les volumes Block Storage Unit (BSU) sont des dispositifs de stockage bloc qui peuvent être attachés à des VMs pour fournir un stockage persistant. Ces volumes offrent une solution de stockage élastique et performante, permettant de stocker des données critiques comme des bases de données ou des fichiers utilisateur. Les volumes BSU peuvent être gérés indépendamment des VMs : ils peuvent être créés, attachés, détachés et supprimés selon les besoins. Les utilisateurs peuvent également créer des snapshots de volumes pour réaliser des sauvegardes ponctuelles ou des copies de données.

Les VMs et les adresses IP

Chaque VM dispose d'une adresse IP privée par défaut. Il est possible d'associer d'autres adresses IP privées supplémentaire à une VM ainsi qu'une ou plusieurs adresses IP publiques. Les adresses IP privées sont utilisées pour la communication entre les VMs au sein du même VPC, tandis que les adresses IP publiques sont utilisées pour la communication avec Internet. Les commanditaires peuvent associer des Public IPs à leurs VMs pour garantir une adresse IP statique. Les commanditaires peuvent également configurer des Security Groups pour contrôler l'accès réseau aux VMs en fonction de leur adresse IP.

Les VMs et les Keypairs

Les Keypairs sont des paires de clés SSH utilisées pour authentifier l'accès aux VMs. Les commanditaires peuvent créer des paires de clés SSH et les associer à leurs VMs lors de leur création. Les commanditaires peuvent également ajouter ou supprimer des clés SSH de leurs VMs à tout moment. Seules les clés publiques sont stockées chez NumSpot, la clé privée est immédiatement supprimée après création de la Keypair une fois que vous l'avez téléchargée sur votre machine locale.

Les VMs et les métadonnées

Les métadonnées sont des informations supplémentaires qui peuvent être associées à des VMs. Les métadonnées peuvent être utilisées pour stocker des informations tels que le nom de la VM, l'utilisateur propriétaire, les balises, etc. Les commanditaires peuvent créer et modifier des métadonnées pour leurs VMs à l'aide de l'API NumSpot. Les métadonnées peuvent être utilisées pour faciliter la gestion et l'automatisation des VMs.